Протоколы Internet

Список видов атак, зарегистрированных Network ICE

6.3.1 Список видов атак, зарегистрированных Network ICE

Семенов Ю.А. (ГНЦ ИТЭФ)

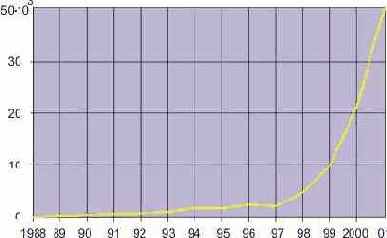

Число официально зарегистрированных в мире сетевых инцидентов различного рода возрастает экспоненциально, о чем можно судить по рис. 1. (см. http://www.cert.org/stats/). Этот рост совпадает с ростом числа узлов в интернет, так что процент хулиганов и шизефреников величина похоже инвариантная. Атаки можно разделить на несколько классов:

- Базирующиеся на дефектах протоколов, например, TCP.

- Использующие дефекты операционной системы

- Пытающиеся найти и воспользоваться дефектами программ-приложений, включая, например, CGI

- Эксплуатирующие человеческие слабости (любопытство, алчность и пр., например, троянские кони)

Список номеров портов для известных троянских коней можно найти в http://www.simovits.com/nyheter9902.html

К первому типу относятся и атаки типа SMURF, ICMP flood и TCP SYN flood. ICMP flood не использует эффектов усиления на локальных широковещательных адресах, а работает c адресами типа 255.255.255.255. Здесь следует заметить, что для аналогичных целей хакеры могут использовать и протоколы TCP или UDP.

Рис. 1. Распределение числа официально зарегистрированных сетевых инцидентов по годам.

Ниже на рис. 2 показано распределение атак сети ИТЭФ по их разновидностям (Это и последующие два распределения построены студентом МФТИ А.Тарховым).

Рис. 2.

На рис.3 показана зависимость числа атак от времени суток, полученная за 19 дней.

Рис. 3.

На рис.4 показано распределение атак по доменным зонам. Из распределения видно, что этому занятию предаются чаще всего "жители" больших и комерческих сетей. Хотя нельзя исключить, что именно они являются чаще жертвами хакеров.

Рис. 4.

Land attack. Атакер пытается замедлить работу вашей машины, послав пакет с идентичными адресами получателя и отправителя. Для стека протоколов Интернет такая ситуация не нормальна. ЭВМ пытается выйти из бесконечной петли обращений к самой себе. Имеются пэтчи для большинства операционных систем.

| 2000002 | Unknown IP protocol. Традиционными транспортными протоколами являются UDP, TCP и ICMP, которые работают поверх протокола IP. Код протокола определяется полем тип протокола заголовка IP-дейтограммы. Существует большое число протоколов, которые идентифицируются с помощью номеров портов, например, HTTP, использующий в качестве транспорта TCP. Появление незнакомого протокола должно всегда настораживать, так как может нарушить нормальную работу программ. |

| 2000003 | Teardrop attack. Опасное перекрытие IP-фрагментов, сформированное программой teardrop. Ваша операционная система может стать нестабильной или разрушиться. Имеются пэтчи для большинства операционных систем. Адрес отправителя вероятнее всего не является истинным. Это означает, что отправитель использует фальшивый IP-адрес, и прикидывается кем-то еще. К сожалению, не существует простых способов определить, кто в действительности посылает кадры с искаженным адресом отправителя. |

| 2000004 | NewTear attack. Опасное перекрытие IP-фрагментов, сформированное программой newtear. Ваша операционная система может стать нестабильной или разрушиться. Имеются пэтчи для большинства операционных систем. Адрес отправителя вероятнее всего не является истинным. |

| 2000005 | SynDrop attack. Опасное перекрытие IP-фрагментов, сформированное программой syndrop. Ваша операционная система может стать нестабильной или разрушиться. Имеются пэтчи для большинства операционных систем. |

| 2000006 | TearDrop2 attack. Тоже что и, например, SynDrop, но для программы teardrop2 |

| 2000007 | Bonk DoS.. |

| 2000008 | Boink DoS. Тоже что и, например, SynDrop, но для программы boink |

| 2000009 | IP Fragment overlap. Смотри, например 2000005 |

| 2000010 | IP last fragment length changed.. |

| 2000011 | Too much IP fragmentation.. |

| 2000012 | Ping of death. Предпринимается попытка послать пакет, длина которого больше теоретического предела 65536 байтов. Системы до 1997 года были уязвимы для такой атаки. Это делалось, например с помощью ping -l 65550. |

| 2000013 |

| 2000014 | Zero length IP option. Некоторые системы при этом повисают |

| 2000015 | Nestea attack. Опасное перекрытие IP-фрагментов, сформированное программой nestea. Ваша операционная система может стать нестабильной или разрушиться. Имеются пэтчи для большинства операционных систем. Адрес отправителя вероятнее всего не является истинным. Это означает, что отправитель использует фальшивый IP-адрес, и прикидывается кем-то еще. К сожалению, не существует простых способов определить, кто в действительности посылает кадры с искаженным адресом отправителя. |

| 2000016 |

Empty fragment.

Когда пакеты слишком длины, они могут быть фрагментированы. Система контроля фиксирует фрагмент с нулевой длиной. Например, IP-заголовок имеет 20-байт, а данных вообще нет. Это может указывать, что:

|

| 2000017 | IP unaligned timestamp. |

| 2000018 | Jolt2. |

| 2000019 | Jolt. |

| 2000020 | IP microfragment. Некоторые программы рушатся при получении временной метки, не выровненной по границе, кратной 32 бит. |

| 2000021 | SSping attack. Попытка атаки с помощью некорректного формата фрагментов. |

| 2000022 | Flushot attack. |

| 2000023 | IP source route end. |

| 2000024 | Oshare attack. |

| 2000025 | IP fragment data changed. |

| 2000101 |

Traceroute.

Кто-то пытается отследить путь от своей машины к вашей. Утилита

traceroute широко используется в Интернет для поиска пути между машинами. Программа traceroute выполняет эту работу и определяет виртуальный путь через Internet. Программа traceroute не является опасной. Не существует способа проникнуть в вашу ЭВМ, используя ее. Однако она помогает хакеру отследить ваши соединения через Интернет. Эта информация может использоваться для компрометации некоторых других участников ваших связей. Например, в прошлом этот вид информации использовался хакерами для того, чтобы отключить свою жертву от Интернет, заставив ближайший маршрутизатор повесить телефонную линию.

| 2000102 | Echo storm. Необычно большое число ping пакетов пришло за ограниченный период времени. Pings Довольно частой атакой домашних пользователей, играющих в сетевые игры или общающихся через сеть, является блокировка их канала с помощью большого числа пакетов Ping. Сейчас ведутся работы, для того чтобы позволить пользователю конфигурировать configuration file, чтобы было можно игнорировать такое вторжение. Смотри статью q000050. |

| 2000103 | Possible Smurf attack initiated.. |

| 2000104 | ICMP unreachable storm.. |

| 2000105 | ICMP subnet mask request. Поступил извне ICMP-запрос маски. В норме этого не должно быть. Атакер исследует структуру сети. |

| 2000106 | Ping sweep. |

| 2000107 | Suspicious Router advertisement. Подозрительное анонсирование новых маршрутов. Атакер возможно пытается перенаправить трафик на себя. Для этого может использоваться, в том числе, и ICMP-протокол. Соответствующие опции должны всегда вызывать подозрение. |

| 2000108 | Corrupt IP options. Опции IP на практике почти не используются. По этой причине в их обработке имеется достаточно много ошибок. Ими часто пытаются воспользоваться хакеры. Появление в пакете IP-опций должно вызывать подозрения. |

| 2000109 | Echo reply without request. Это может быть результатом взаимодействия хакера с засланным троянским конем. Может быть это и результатом дублирования вашего IP-адреса. В любом случае такие пакеты достойны внимания. |

| 2000110 | ICMP flood.. |

| 2000111 | Twinge attack. То же, что и ICMP-flood |

| 2000112 | Loki. Атака, использующая "заднюю дверь" приложения или ОС. Это может быть сделано для сокрытия трафика, например под видом ICMP-эхо или UDP-запросов к DNS и т.д. Воспользуйтесь командой netstat, чтобы выяснить, какие raw SOCKET открыты. |

| 2000201 | UDP port scan.. |

| 2000202 |

UDP port loopback. Пакет UDP путешествует между двумя эхо-портами. Такие пакеты могут делать это бесконечное число раз, используя всю имеющуюся полосу сети и производительность ЦПУ. Имеется несколько стандартных услуг такого рода, которые могут работать в системе. Среди них:

echo (порт 7)

дневная квота (порт 17)

chargen (порт 19)

Атакер может создать проблемы, фальсифицируя адрес отправителя и вынуждая две машины бесконечно обмениваться откликами друг с другом. Таким образом, может быть парализована вся сеть (ведь хакер может послать много таких пакетов). Например, хакер может имитировать посылку пакета от ЭВМ-A (порт chargen) к ЭВМ-B (порт echo). Эхо-служба ЭВМ-B пошлет отклик ЭВМ-A и т.д.

Snork attack. Регистрируются UDP-дейтограммы с портом назначения 135 (Microsoft Location Service), и отправитель с портом 7 (Echo), 19 (Chargen) или 135. Это попытка замкнуть две службы (если они разрешены/активированы) и заставить их бесконечно обмениваться пакетами друг с другом. Существует пэтч для блокировки таких атак (смотри сайт Microsoft).

Ascend Attack. Атака маршрутизаторов Ascend путем посылки UDP-пакета в порт 9.

Possible Fraggle attack initiated.Это не атака вашей ЭВМ. Это скорее попытка перегрузить систему третьей стороны. Это может быть также попытка выявить всех сетевых соседей. Internet поддерживает широковещательную адресацию. Это позволяет послать один "пакет" сотням ЭВМ "субсети". Эта техника позволяет ЭВМ оповестить окружение о своем присутствии. Атакер, используя технику, называемую "spoofing", атакует третью сторону. Атакер притворяется жертвой и посылает эхо-пакеты в субсеть. Каждая включенная ЭВМ откликнется "отправителю". Этот вид атаки был использован югославскими хакерами против сайтов в США и НАТО. Системы Firewall блокируют такие пакеты по умолчанию. Разные пакеты могут быть посланы ЭВМ, чтобы вызвать эхо-отклик. Сюда входят:

| quotd | Присылает отправителю "quote of the day" или "fortune cookie". |

| 2000207 | UDP short header. Заголовок UDP-дейтограммы содержит менее 8 байт (в надежде сломать программу-обработчик) |

| 2000208 | Saihyousen attack. Атака против ConSeal PC Firewall |

| 2000209 | W2K domain controller attack. Атакер посылает error-пакет вашей ЭВМ на UDP порт 464, а ваша система отвечает, возможно получение бесконечного цикла. |

| 2000210 | Echo_Denial_of_Service. Посылается UDP-пакет с номером порта отправителя и получателя равным 7. |

| 2000211 | Chargen_Denial_of_Service. Посылается UDP-пакет с номером порта отправителя и получателя равным 19. |

| 2000301 | TCP port scan. |

| 2000302 | TCP SYN flood. |

| 2000303 | WinNuke attack. |

| 2000304 | TCP sequence out-of-range. |

| 2000305 | TCP FIN scan. Разновидность TCP-сканирования. Однако хакер здесь пытается осуществить так называемое "FIN-сканирование". Он пытается закрыть несуществующее соединение сервера. Это ошибка, но системы иногда выдают разные результаты в зависимости от того, является ли данная услуга доступной. В результате атакер может получить доступ к системе. |

| 2000306 | TCP header fragmentation. |

| 2000307 | TCP short header. |

| 2000308 | TCP XMAS scan. Посылается TCP-сегмент с ISN=0 и битами FIN, URG и PUSH равными 1. |

| 2000309 | TCP null scan. Посылается TCP-сегмент с ISN=0 и битами флагов равными нулю. |

| 2000310 | TCP ACK ping. |

| 2000311 | TCP post connection SYN. |

| 2000312 | TCP FIN or RST seq out-of-range.. |

| 2000313 | TCP OS fingerprint. Посылается необычная комбинация TCP-флагов с тем, чтобы посмотреть реакцию. А по реакции определить вид ОС. |

| 2000314 | NMAP OS fingerprint. |

| 2000315 | Zero length TCP option. |

| 2000316 | TCP small segment size.. |

| 2000317 | TCP SYN with URG flag. |

| 2000318 | TCP Invalid Urgent offset. |

| 2000319 | RFProwl exploit. |

| 2000320 | TCP data changed. |

| 2000321 | Queso Scan. Попытка определения версии ОС или прикладной программы |

| 2000401 | DNS zone transfer. |

| 2000402 |

| 2000403 | DNS name overflow. |

| 2000404 | DNS non-Internet lookup. DNS-запрос послан не DNS- серверу или запрос имеет некорректный формат. |

| 2000405 | DNS malformed. |

| 2000406 | DNS Internet not 4 bytes. |

| 2000407 | DNS HINFO query. |

| 2000408 | DNS spoof successful. |

| 2000409 | DNS IQUERY. |

| 2000410 | DNS I-Query exploit. |

| 2000411 | DNS Chaos lookup. |

| 2000413 | NetBIOS names query. |

| 2000414 | DNS spoof attempt. |

| 2000415 | DNS NXT record overflow. |

| 2000416 | DNS null. DNS-запрос не содержит ни поля запросов, ни поля ответов ни поля дополнительной информации. |

| 2000417 | DNS BIND version request. Сервер BIND DNS содержит в своей базе данных запись CHAOS/TXT с именем "VERSION.BIND". Если кому-то нужна эта запись, присылается версия программы BIND soft. Такой запрос сам по себе не является атакой, но может являться разведывательным рейдом. Однако, если возвращается версия типа "4.9.6-REL" или "8.2.1", это указывает, что у вас установлена версия с хорошо известной дыркой, связанной с переполнением буфера. |

| 2000418 | AntiSniff DNS exploit. Программа AntiSniff может быть использована путем посылки специального DNS-кадра. В случае успеха, атакер может использовать программу, работающую в системе, где работает AntiSniff. AntiSniff представляет собой программу, которая разработана L0pht Heavy Industries в июле 1999. Атакер может использовать L0pht AntiSniff для получения информации о сети, которая может оказаться для него полезной при последующих атаках. Атакер может также использовать L0pht AntiSniff для определения положения компрометированных ЭВМ, переведенных в режим 6 (sniffing), которые могут им позднее использоваться. |

| 2000419 | Excessive DNS requests. |

| 2000420 |

DNS

с транспортным сжатием, что само по себе нормально (популярный алгоритм "gzip"). Подобно всем зонным обменам, это позволяет удаленному атакеру сформировать карту вашей сети. Такой обмен может быть частью атаки, если поступает извне.

| 2000422 | DNS name overflow contains %. |

| 2000423 | DNS name overflow very long. |

| 2000501 | SMB malformed. Существует ошибка в старой версии SMB ( система Microsoft для совместного использования файлов и принтеров в сети). Эта ошибка может быть использована при авторизации, путем посылки специально сформированных пакетов. При реализации этого трюка машина крэшится. Данная атака может быть предпринята успешно для систем Windows NT 4.0 SP4 и Windows 95 (все версии). Заметим, что имеются пэтчи для всех систем. Для того чтобы дырка работала, "File and Print Sharing" должно быть разрешено. |

| 2000502 | SMB empty password. |

| 2000503 | SMB I/O using printer share. |

| 2000504 | SMB password overflow. |

| 2000505 | SMB file name overflow. |

| 2000506 | SMB Unicode file name overflow. |

| 2000507 | SMB unencrypted password. |

| 2000508 | RFParalyze exploit. |

| 2000600 | HTTP Attack. |

| 2000601 | HTTP URL overflow. |

| 2000602 | HTTP cgi starting with php. Специально сконструированный URL может позволить нежелательный доступ к CGI на сервере |

| 2000603 |

| 2000604 | HTTP asp with . appended. |

| 2000605 | HTTP cgi with ~ appended. |

| 2000606 | HTTP URL has many slashes. |

| 2000607 | HTTP URL with ::$DATA appended. Предпринята попытка доступа к файлу с завершающей последовательностью ::$DATA. Некоторые серверы в этом случае возвращают исходный файл asp, вместо того, чтобы его (asp) исполнить, таким образом атакер получает критическую информацию о сервере. Исходные тексты программы сервера часто содержат пароли, имена скрытых файлов и т.д. |

| 2000608 | HTTP GET data overflow. |

| 2000609 | Данные HTTP CGI содержат ../../../... Данные, переданные в URL, имеют подозрительный проход, содержащий ../../../..; Этот проход может быть использован для доступа к привилегированным файлам. Атакер пытается добраться по дереву каталогов до нужных ему файлов. Некоторые приложения Web используют проходы, содержащие ../../../.. . Вам следует рассмотреть URL и аргумент GET с целью проверки их корректности. Если проход в аргументе GET, указывает на попытку доступа к привилегированным данным, возможно ваш сервер скомпрометирован. |

| 2000610 | HTTP URL with blank appended. |

| 2000611 | HTTP GET data with repeated char. |

| 2000612 | IIS Double-Byte Code attempt. Специально сформированный URL, который может позволить нежелательный доступ . Выполняется попытка доступа к URL с завершающими %81 - %FE. Некоторые серверы возвращают в этом случае исходный файл, а не выполняют его, таким образом предоставляется атакеру критическая информация о сервере. Исходный текст программы сервера часто содержит скрытые пароли, имена файлов или данные об ошибках в программе. |

| 2000613 | HTTP HOST: repeated many times. |

| 2000614 | HTTP URL contains old DOS filename. |

| 2000615 | HTTP ACCEPT: field overflow. |

| 2000616 | HTTP URL contains /./. |

| 2000617 | HTTP URL contains /.... |

| 2000618 | HTTP GET data contains /.... |

| 2000619 | HTTP URL scan. |

| 2000620 | Whisker URL fingerprint. |

| 2000621 | Web site copying. |

| 2000622 | HTTP Authentication overflow. |

| 2000623 | HTTP POST data contains ../../../... Некоторые Web-серверы используют "скрытое" поле формы, содержащее имя файла, чтобы управлять работой программы сервера. Однако несмотря на то, что поле скрытое, оно может быть переписано. Когда форма поступает серверу, он может пренебречь проверкой корректности значения поля. Таким образом, посылая некорректную форму, хакер может получить доступ к файлам Web-сервера, содержащим критическую информацию. |

| 2000624 | HTTP POST data contains /.... |

| 2000625 | HTTP URL with repeated char. |

| 2000626 | HTTP POST data with repeated char. |

| 2000627 | HTTP URL bad hex code. |

| 2000628 | HTTP URL contains %20. |

| 2000629 | HTTP User-Agent overflow. |

| 2000630 | HTTP asp with \ appended. Произошла попытка доступа к файлу asp с завершающим символом \. В некоторых ситуациях, вместо исполнения программы asp будет возвращен исходный asp-файл. Это раскроет атакеру критическую информацию о сервере. Исходный текст программы сервера часто содержит пароли, скрытые имена файлов или ошибки, которые в такой ситуации относительно легко найти. Хакер может затем использовать эту скрытую (hidden) информацию для вскрытия сервера. |

| 2000631 | URL with repeated .. |

| 2000632 | HTTP JavaServer URL in Caps. |

| 2000633 | HTTP URL with +.htr appended. |

| 2000634 | HTTP path contains *.jhtml or *.jsp. |

| 2000635 | HTTP POST data contains script. |

| 2000636 | HTTP HOST: field overflow. |

| 2000638 | HTTP Cookie overflow. |

| 2000639 | HTTP UTF8 backtrack. |

| 2000640 | HTTP GET data contains script. |

| 2000641 | HTTP login name well known. |

| 2000642 | HTTP DAV PROPFIND overflow. |

| 2000643 | SubSeven CGI. |

| 2000644 | Repeated access to same Web service. |

| 2000645 | HTTP URL with double-encoded ../. |

| 2000646 | HTTP field with binary. |

| 2000647 | HTTP several fields with binary. |

| 2000648 | HTTP CONNECTION: field overflow. |

| 2000700 | POP3 Attack. |

| 2000701 | POP3 USER overflow. |

| 2000702 | POP3 password overflow. |

| 2000703 | POP3 MIME filename overflow. |

| 2000704 | POP3 command overflow. |

| 2000705 | POP3 AUTH overflow. |

| 2000706 | POP3 RETR overflow. |

| 2000707 | POP3 MIME filename repeated chars. |

| 2000708 | POP3 MIME filename repeated blanks. |

| 2000709 | POP3 Date overflow. |

| 2000710 | POP3 APOP name overflow. |

| 2000711 | POP3 false attachment. |

| 2000800 | IMAP4 Attack. |

| 2000801 | IMAP4 user name overflow. |

| 2000802 | IMAP4 password overflow. |

| 2000803 | IMAP4 authentication overflow. |

| 2000804 | IMAP4 command overflow. |

| 2000805 | IMAP4 Parm Overflow. |

| 2000901 | Telnet abuse. |

| 2000902 | Telnet login name overflow. |

Telnet password overflow.

Telnet terminal type overflow.

Telnet NTLM tickle.

Telnet Bad Environment.

Telnet Bad IFS. В UNIX, переменная "IFS" специфицирует символ, разделяющий команды. Если значение этой переменной изменено, тогда система детектирования вторжения не будет способна корректно интерпретировать команды. Более того, кто-либо может изменить эту переменную для того, чтобы модифицировать работу некоторых скриптов ядра. В частности плохой IFS станет разграничителем, используемым при разборе любых вводов, таких как имена файлов или DNS-имена. В этом случае, нужно установить IFS соответствующим символу '/' или '.'. Вообще, если вы хотите жить немного спокойнее, лучше заблокировать применение telnet, предложив пользователям перейти на SSH.

Telnet Environment Format String Attack. В районе августа 2000, выявлено большое число атак типа "format string". Эти атаки связаны с попыткой проникнуть в Telnet-машины путем посылки некорректных переменных окружения (environmental variables with format commands).

Telnet RESOLV_HOST_CONF. Переменная окружения RESOLV_HOST_CONF посылается с привлечением поля опций Telnet. Это поле не должно никогда изменяться таким способом. Это может означать попытку получения доступа к критическим файлам типа паролей и т.д.

Telnet bad TERM. Совершена попытка исказить "TERM" Telnet. Клиент Telnet может эмулировать многие виды терминалов текстового типа. Клиент передает эту информацию серверу с помощью переменной "TERM" или команды "term-type". Если обнаружено необычное значение этой переменной, возможно предпринята атака против вашей системы.

Telnet bad TERMCAP.

Telnet XDISPLOC.

Telnet AUTH USER overflow.

Telnet ENV overflow.

Telnet login name well known.

Telnet Backdoor. Атакер пытается воспользоваться известным именем/паролем "задней" двери telnet Trigger. Протокольный анализатор извлекает login name и пароль из входной строки Telnet и сравнивает их со списком известных параметров доступа для задней двери telnet. Некоторые из них приведены ниже:

| Пароль задней двери предоставляемый rootkit для Linux, разработанного в 1994 . | |

| lrkr0x | Пароль задней двери предоставляемый Rootkit I для Linux, разработанного в 1996 |

| satori | Rootkit IV для Linux. |

| rewt | Задняя дверь пользовательского аккоунта, которая предоставляет root-привилегии. |

| h0tb0x | Пароль задней двери для FreeBSD rootkit 1.2 (1/27/97). |

| 2001000 | SMTP Attack. |

| 2001001 | SMTP pipe in mail address. кто-то пытается компрометировать e-mail сервер путем посылки исполняемого кода shell внутри e-mail адреса. Это имеет целью компрометировать e-mail сервер, а также субсистему, обрабатывающую заголовки почтового сообщения. Ниже приводится пример SMTP-сессии с попыткой реализации такой атаки: HELO MAIL FROM: |/usr/ucb/tail|/usr/bin/sh RCPT TO: root DATA From: attacker@example.com To: victim@example.com Return-Receipt-To: |foobar Subject: Sample Exploit |

| 2001002 | SMTP DEBUG command. Кто-то сканирует вашу систему с целью выявления ее уязвимости. В 1988, червь Morris уложил Интернет Internet. Одним из путей распространения червя являлась программа sendmail. Sendmail поддерживала нестандартную команду "DEBUG", которая позволяет любому получить контроль над сервером. Червь Morris автоматизировал этот процесс для распространения через системы sendmail Internet. Сейчас маловероятно, что вы найдете такую старую почтовую систему. Следовательно, такая атака будет означать, что кто-то использует универсальный сканер уязвимости. Иногда система может выйти из синхронизма (сбой в ISN), что вызывает большие потери пакетов. В таких условиях по ошибке может быть запущена команда DEBUG. Например, если вы работаете с версией сервера для системы 486, который обрабатывает большое количество e-mail, такая десинхронизация может произойти. Уязвимой системой является Sendmail/5.5.8. |

| 2001003 | SMTP login name overflow. |

| 2001004 | SMTP EXPN command. |

| 2001005 | SMTP VRFY command. |

| 2001006 | SMTP WIZ command. |

| 2001007 | SMTP Too many recipients. |

| 2001008 | SMTP corrupted MAIL command. |

| 2001009 | SMTP email name overflow. |

| 2001010 | SMTP corrupted RCPT command. |

| 2001011 | SMTP relay attempt. Предпринята попытка использования SMTP в качестве ретранслятора сообщений - это может случиться, когда спамер некорректно использует SMTP-сервер. Это одна из наиболее успешных атак на Internet. Спамер регулярно ищет в Интернет ретранслирующие e-mail сервера. Примерно половина всех e-mail серверов поддерживают ретрансляцию в той или иной форме. |

| 2001012 | SMTP command overflow. |

| 2001013 | SMTP mail to decode alias. Обнаружено сообщение, адресованное пользователю с именем decode. Это может быть попыткой взломать почтовый сервер, или это может быть частью сканирования системы. Это достаточно старый трюк, выявленный в 1990. Системы UNIX позволяют посылать почту клиенту с именем decode, чтобы передать сообщение не клиенту, а программе uudecode. Атакер может попытаться таким образом переписать файлы таким образом, чтобы проникнуть в систему. Эта дырка связана с файлом /etc/aliases, содержащим строку типа: decode: |/usr/bin/uudecode Сейчас, такой тип вторжения может проявиться лишь в случае универсального сканирования с целью выявления уязвимости вашей системы. Например, атакер пытается передать по каналу uuencoded-файл после команды DATA. HELO MAIL FROM: test@example.com RCPT TO: decode DATA begin 644 /usr/bin/.rhosts $*R`K"@`` ` end . QUIT Этот пример пытается атаковать систему путем записи строки "+ +" в файл ".rhosts". Это будет указывать системе, что следует доверять любому, кто вошел в нее через программу типа 'rlogin'. Этот вид атаки существенен только для почтовых серверов, работающих под UNIX. Просмотрите файл "aliases", размещенный в /etc/aliases. Проверьте, нет ли строк типа: decode: |/usr/bin/uudecode uudecode: |/usr/bin/uuencode -d Удалите эти строки. Заметим, что новые системы не допускают такой возможности. |

| 2001014 | SMTP mail to uudecode alias. |

| 2001015 | SMTP too many errors. |

| 2001016 | SMTP MIME file name overflow. |

| 2001017 | SMTP uucp-style recipient. |

| 2001018 | SMTP encapsulated relay. |

| 2001019 | STMP encapsulated Exchange relay. Spam-атака. Выявляется инкапсулируемый почтовый адрес вида . Некоторые версии Microsoft Exchange не способны проверять эти типы адресов, таким образом, они могут использоваться спамерами для посылки неавторизованной почты. |

| 2001020 | SMTP mail to rpmmail alias. |

| 2001021 | SMTP MIME name overflow. |

| 2001022 | SMTP MIME filename repeated chars. |

| 2001023 | SMTP MIME filename repeated blanks. |

| 2001024 | SMTP ETRN overflow. |

| 2001025 | SMTP Date overflow. |

| 2001026 | SMTP Recipient with trailing dot. |

| 2001027 | SMTP FROM: field overflow. |

| 2001028 | SMTP MIME null charset. Обнаружено незнакомое почтовое сообщение, вероятно сконструированное, чтобы разрушить почтовый сервер. В заголовки "Reply-To:" сообщения встраиваются исполняемые Shell и PERL коды. Когда система откликается, эти коду будут исполнены. Например, старые версии list-сервера MAJORDOMO исполняют любой PERL-скрипт, который вставлен в это поле. |

| 2001030 | SMTP ENVID overflow. |

| 2001031 | SMTP false attachment. |

| 2001032 | SMTP Expn Overflow. |

| 2001033 | SMTP Vrfy Overflow. |

| 2001034 | SMTP Listserv Overflow. |

| 2001036 | SMTP Auth Overflow. |

| 2001040 | SMTP Xchg Auth. |

| 2001041 | SMTP Turn. |

| 2001101 | Finger. |

| 2001102 | Finger forwarding. Предпринята попытка использования программы finger для переадресации запроса другой системе. Это часто делается атакерами, чтобы замаскировать свою идентификацию. Finger поддерживает рекурсивные запросы. Запрос типа "rob@foo@bar" просит "bar" сообщить информацию о "rob@foo", заставляя "bar" послать запрос "foo". Эта техника может использоваться для сокрытия истинного источника запроса. Finger является опасным источником информации и по этой причине должен быть заблокирован в /etc/inetd.conf. |

| 2001103 | Finger forwarding overflow. |

| 2001104 | Finger command. |

| 2001105 | Finger list. |

| 2001106 | Finger filename. |

| 2001107 | Finger overflow. |

| 2001108 |

| 2001109 | Finger Backdoor. Кто-то пытается повторно войти в систему через известную заднюю дверь в finger. Раз система была компрометирована, атакеры могу оставит для себя открытую "потайную" дверь, через которую они смогут войти, когда захотят. Например, одна потайная дверь допускает посылку finger команды "cmd_rootsh", которая открывает shell с привилегиями суперпользователя. Заметим, что если потайная дверь действительно имеется, ваша система уже была скомпрометирована. В настоящее время, все известные потайные двери finger существуют только в системах UNIX. Если вы столкнулись с такой проблемой то, во-первых, просмотрите информацию откликов, которая может быть в наличии. Если вы обнаружили какие-то уведомления об ошибках, то вероятно попытка вторжения не была успешной (но не обольщайтесь). Во-вторых, если вы озабочены возможностью наличия потайной двери в системе, исполните команду finger сами. Чтобы устранить уязвимость данного вида, следует, во-первых, рассмотреть возможность удаления услуги finger вообще. Это опасная услуга, которая предоставляет полезную информацию атакерам. Во-вторых, если вы чувствуете, что система компрометирована, следует заново инсталлировать операционную систему. Поищите потайную дверь в списке пользователей. Трудно представить, что какой-то пользователь в вашей системе имеет имя "cmd_shell". Многие широкодиапазонные сканеры ищут такие потайные двери. |

| 2001110 | Finger Scan. Производится сканирование известных из Finger имен пользователей с целью получения персональной информации. Например, если вы направляете запрос finger "jsmith", вы вероятно ищите данные о "Jane Smith". В безопасных сетях, любое использование finger подозрительно, так как оно может раскрыть важную информацию о пользователе. Однако, существует в системе большое число не пользовательских аккоунтов, таких как "adm", "bin" или "demo". Попытки Finger обратиться к этим аккоунтам указывают, что кто-то использует протокол finger для того, чтобы сканировать сервер с целью получения более существенной информации. В настоящее время, finger работает на UNIX-системах. Чтобы забыть об этих проблемах, заблокируйте finger. Если он работает, атакеры могут получить нужные им данные, а за помощь им вам не платят. |

| 2001111 | Finger Enumeration. Зафиксированы подозрительные команды finger. Finger используется для поиска информации о пользователях. Некоторые системы допускают множественный поиск пользователей. Здесь возможны некорректности. Например, запрос finger о пользователе с именем "e" выдаст список всех пользователей в системе, содержащими "e" в своем имени. Некоторые системы finger допускают также спецификацию множественных имен. Это означает, что finger для "a b c d e f...x y z" перечисляет всех пользователей в системе. В настоящее время, finger работает в основном на системах UNIX. Чтобы забыть об этих проблемах, заблокируйте finger. Если он работает, атакеры могут получить нужные им данные. |

| 2001201 | TFTP file not found. |

| 2001202 | TFTP file name overflow. |

| 2001203 | TFTP Traversal. |

| 2001204 | TFTP Exe Transfer. |

| 2001205 | TFTP Web Transfer. |

| 2001206 | TFTP Echo Bounce. |

| 2001301 | FTP invalid PORT command. Если вы такое обнаружили, это означает, что совершается попытка вторжения в вашу FTP-систему. Немногие ЭВМ допускают такую атаку. Команда "PORT" является частью протокола FTP но обычно незаметна для пользователя, хотя он часто и получает статусные сообщения "PORT command successful". Это уведомляет противоположную сторону о том, кода следует направлять данные. Эта команда форматируется в виде списка из 6 чисел, разделенных запятыми. Например: PORT 192,0,2,63,4,01 Данная команда сообщает противоположной стороне, что данные следует отправлять по адресу 192.0.2.63, порт 1025. Если эта команда искажена, то вероятно атакер пытается компрометировать FTP-сервис. Однако, так как большинство FTP-сервисов противостоит этому типу атаки, шансов у хакера в этом варианте немного. |

| 2001302 | FTP PORT bounce to other system. |

| 2001303 | FTP PORT restricted. |

| 2001304 | FTP CWD ~root command. |

| 2001305 |

FTP SITE EXEC command. Старые версии FTP-серверов поддерживают эту команду, которая разрешает нежелательный доступ к серверу. В версиях wu-ftpd ниже 2.2, имеется возможность исполнения программы (об этом хакер может только мечтать) . Ниже показана сессия, где "robert" имеет легальный аккоунт в системе и пытается реализовать режим строчно-командного доступа к shell.

220 example.com FTP server (Version wu-2.1(1) ready.

Name (example.com:robert): robert

331 Password required for robert.

Password: foobar

230 User robert logged in.

Remote system type is UNIX.

Using binary mode to transfer files.

ftp> quote "site exec cp /bin/sh /tmp/.runme"

200-cp /bin/sh /tmp/runme

ftp> quote "site exec chmod 6755 /tmp/.runme"

200-chmod 6755 /tmp/runme

ftp> quit

221 Goodbye.

| 2001306 | FTP USER name overflow. |

| 2001307 | FTP password overflow. |

| 2001308 | FTP CWD directory overflow. |

| 2001309 | FTP file name overflow. |

| 2001310 | FTP command line overflow. |

| 2001311 | FTP pipe in filename. Совершена попытка исполнить программу на FTP-сервере. Допускающее это ошибка имеется во многих FTP-демонах около 1997, таких что, если перед именем файла присутствует символ PIPE (|), сервер пытается исполнить программу имя которой следует за ним. Так как FTP-сервер обычно работает с привилегией root, может произойти его компрометация. Проверьте, что у вас работает новейшая версия сервера. |

| 2001312 | FTP MKD directory overflow. |

| 2001313 | ProFTPD snprintf exploit. |

| 2001314 | FTP SITE PSWD exploit. |

| 2001315 | FTP compress exec exploit. |

| 2001316 | FTP file exec exploit. |

| 2001317 | FTP command too long. |

| 2001318 | FTP data too long. |

| 2001319 | FTP NLST directory overflow. |

| 2001320 | FTP SITE ZIPCHK metacharacters. |

| 2001321 | FTP SITE ZIPCHK buffer overflow. |

| 2001322 | FTP SITE EXEC exploit. |

| 2001323 |

FTP PrivilegedBounce. Кто-то пытается нарушить безопасность FTP-сервиса, чтобы сканировать другие ЭВМ. Если атака FTP используется при одновременной спецификации привилегированного порта, можете не сомневаться - это сетевая атака. Возможно, что FTP-переадресация на непривилегированный порт является результатом FTP-прокси. По этой причине комбинированная атака рассматривается как отдельная сигнатура. Это позволяет атакеру маскировать свою сетевую идентичность. Возможно также, что атакер, используя эту технику, может обойти некоторые плохо конфигурированные фильтры пакетов или firewalls. Например, если ваш mail-сервер допускает соединения посредством telnet с вашим внутренним FTP-сервером, а с внешними ЭВМ из Internet не допускает, атакер сможет соединиться с вашим telnet-портом на вашем SMTP методом переадресации через ваш FTP-сервер.

| 2001324 | FTP Site Exec DotDot. Попытка неавторизованного доступа. Некоторые версии wu-ftpd позволяют использовать команду site exec для удаленных машин. Путем предоставления прохода с определенными параметрами, удаленный пользователь может исполнить произвольные команды на FTP-сервере. Эта атака позволяет атакующему выполнять команды на атакуемой машине. Это может привести к получению им доступа root-уровня. Такой дефект имеют системы wu-ftpd 2.4.1 и ранее. Чтобы защитить себя от таких атак, просмотрите команды, которые атакер использовал. Если они представляют угрозу для атакуемой ЭВМ, можете считать машину скомпрометированной. Обновите программное обеспечение FTP-сервера или замените его вообще. |

| 2001325 | FTP Site Exec Format Attack. |

| 2001326 | FTP Site Exec Tar. |

| 2001327 | FTP Site Chown Overflow. |

| 2001328 | FTP AIX Overflow. |

| 2001329 | FTP HELP Overflow. |

| 2001330 | FTP Glob Overflow. |

| 2001331 | FTP Pasv DoS. |

| 2001332 | FTP Mget DotDot. |

| 2001401 | RWHO host name overflow. |

| 2001501 |

Back Orifice scan. Кто-то сканирует вашу систему на предмет троянского коня "Back Orifice". Back Orifice сканы наиболее частые атаки, встречающиеся в Internet. Ваша машина просканирована, но еще не выбрана для атаки. Это означает, что хакер сканирует тысячи ЭВМ в Interent, надеясь найти одну, которая была скомпрометирована посредством Back Orifice. Хакер не обязательно охотится именно на вашу ЭВМ. Большинство взломов происходит путем установки хакером инфицированных программ или документов в Internet в надежде, что какой-то неосторожный клиент скопирует и запустит их у себя. Хакер сканирует затем Internet и ищет эти скомпрометированные ЭВМ. Но даже, если ваша машина была скомпрометирована программой Back Orifice, ваша субсистема firewall может заблокировать доступ к ней.

| 2001502 | Netbus response. |

| 2001503 | Quake backdoor. |

| 2001504 | HP Remote watch. |

| 2001505 | Back Orifice response. |

| 2001506 | Back Orifice ping. |

| 2001507 | PCAnywhere ping. Кто- то пингует систему для того чтобы проверить, работает ли PCAnywhere. Это может быть атака, но может быть и случайный инцидент. PCAnywhere является продуктом Symantec, который позволяет осуществить удаленное управление ЭВМ. Она является очень популярной в Internet для этих легальных целей, позволяя администраторам удаленно контролировать серверы. Хакеры часто сканируют Internet с целью поиска машин, поддерживающих этот продукт. Многие пользователи используют пустые пароли или пароли, которые легко угадать (например слово "password"). Это предоставит легкий доступ хакеру. Если хакер захватил контроль над машиной, он не только могут украсть информацию, но и использовать эту машину для атаки других ЭВМ в Интернет. Случайные сканирования клиентами PCAnywhere обычно видны со стороны соседей. Программа инсталлирует иконку, названную "NETWORK", которая сканирует локальную область. Хотя эти сканы не содержат враждебных намерений, они могут создавать дискомфорт. Чтобы проверить, что на самом деле имеет место, следует рассмотреть IP-адрес атакер. Если IP-адрес относится к локальному сегменту (т.e. подобен вашему IP-адресу), тогда ничего страшного. В противном случае (адрес внешний) - имеет место атака вашей системы. PCanywhere сканирует то, что называется диапазоном "класса C", например, 192.0.2.0 - 192.0.2.255. Если вы не работаете с PCAnywhere, тогда проблем нет. В противном случае, читайте советы по обеспечению безопасности сервера PCAnywhere. |

| 2001508 | ISS Ping Scan. |

| 2001509 | ISS UDP scan. |

| 2001510 | Cybercop FTP scan. |

| 2001511 | WhatsUp scan. |

| 2001512 | Back Orifice 2000 ping. |

| 2001513 | Back Orifice 2000 auth. |

| 2001514 | Back Orifice 2000 command. |

| 2001515 | Back Orifice 2000 response. |

| 2001517 | Scan by sscan program. |

| 2001518 |

phAse Zero trojan horse activity. Возможная попытка вторжения. Программа phAse Zero обладает всеми стандартными особенностями троянского коня, включая возможность выгружать и загружать файлы в ЭВМ с помощью FTP, исполнять программы, стирать и копировать файлы, а также читать и записывать в конфигурационную базу данных (registry). Здесь имеется функция 'Trash Server', которая удалит все файлы из каталога вашей системы Windows. phAse Zero работает под Windows 95, 98 и Windows NT.

| 2001519 | SubSeven trojan horse activity. |

| 2001520 | GateCrasher trojan horse activity. |

| 2001521 | GirlFriend trojan horse activity. |

| 2001522 | EvilFTP trojan horse activity. Неавторизованная попытка вторжения. Троянский конь EvilFTP является одним из многих программ подобного рода, который может использовать атакер для доступа к вашей компьютерной системы без вашего ведома. Когда программа, содержащая троянского коня работает, EvilFTP инсталлирует FTP-сервер на порт12346 с login "yo" паролем "connect." Этот троянский конь при инсталляции в удаленной системе позволяет атакеру выгружать и загружать файлы для системы, где он инсталлирован. |

| 2001523 | NetSphere trojan horse activity. |

| 2001524 | Trinoo Master activity. |

| 2001525 | Trinoo Daemon activity. |

| 2001526 | NMAP ping. Для проверки вашей системы на уязвимость используется программа NMAP. NMAP -очень популярная программа, используемая хакерами для сканирования Internet. Она работает под Unix, и имеет много конфигурационных опций и использует несколько трюков, чтобы избежать детектирования системами, детектирующими вторжение. NMAP не позволяет хакеру вторгнуться в систему, но допускает получение им полезной информации о конфигурации системы и доступных услугах. Программа часто используется как прелюдия более серьезной атаки. |

| 2001527 | NetSphere Client. Активность клиента NetSphere. Это указывает, имеется пользователь в вашей сети, который применил NetSphere для хакерства. Это не должно быть заметно клиентам, если только они сами не работают с NetSpheres. |

| 2001528 | Mstream agent activity. |

| 2001529 | Mstream handler activity. |

| 2001530 | SubSeven password-protected activity. |

| 2001531 | Qaz trojan horse activity. |

| 2001532 | LeakTest trojan horse activity. |

| 2001533 | Hack-a-tack trojan horse activity. |

| 2001534 | Hack-a-tack trojan horse ping. |

| 2001535 | Bionet trojan horse activity. |

| 2001536 | Y3K trojan horse ping. |

| 2001537 | Y3K trojan horse activity. |

| 2001601 | FTP login failed. |

| 2001602 | HTTP login failed. |

| 2001603 |

| 2001604 | POP3 login failed. |

| 2001605 | rlogin login failed. |

| 2001606 | SMB login failed. |

| 2001607 | SQL login failed. |

| 2001608 | Telnet login failed. |

| 2001609 | SMTP login failed. |

| 2001610 | PCAnywhere login failed. |

| 2001611 | SOCKS login failed. |

| 2001612 | VNC login failed. |

| 2001701 | rpc.automountd overflow. |

| 2001702 | rpc.statd overflow. |

| 2001703 | rpc.tooltalkd overflow. |

| 2001704 | rpc.admind auth. |

| 2001705 | rpc.portmap dump. |

| 2001706 | rpc.mountd overflow. |

| 2001707 | RPC nfs/lockd attack. |

| 2001708 | rpc.portmap.set. |

| 2001709 | rpc.portmap.unset. |

| 2001710 | rpc.pcnfs backdoor. |

| 2001711 | rpc.statd dotdot file create. |

| 2001712 | rpc.ypupdated command. |

| 2001713 | rpc.nfs uid is zero. |

| 2001714 | rpc.nfs mknod. |

| 2001715 | rpc.nisd long name. |

| 2001716 | rpc.statd with automount. |

| 2001717 | rpc.cmsd overflow. |

| 2001718 | rpc.amd overflow. |

| 2001719 | RPC bad credentials. |

| 2001720 | RPC suspicious credentials. |

| 2001721 | RPC getport probe. |

| 2001722 | rpc.sadmind overflow. |

| 2001723 | rpc.SGI FAM access. |

| 2001724 | RPC CALLIT unknown. |

| 2001725 | RPC CALLIT attack. |

| 2001726 | RPC CALLIT mount. |

| 2001727 | rpc.bootparam whoami mismatch. |

| 2001728 | RPC prog grind. |

| 2001729 | RPC high-port portmap. |

| 2001730 | RPC ypbind directory climb. |

| 2001731 | RPC showmount exports. |

| 2001732 | RPC selection_svc hold file. |

| 2001733 | RPC suspicious lookup. |

| 2001734 | RPC SNMPXDMID overflow. |

| 2001735 | RPC CALLIT ping. |

| 2001736 | RPC yppasswdd overflow. |

| 2001737 | rpc.statd Format Attack. |

| 2001738 | RPC Sadmind Ping. |

| 2001739 | RPC Amd Version. |

| 2001801 | IRC buffer overflow. |

| 2001802 | SubSeven IRC notification. |

| 2001803 | IRC Trinity agent. |

| 2001804 | Y3K IRC notification. |

| 2001901 | IDENT invalid response. Чужой сервер пытается использовать identd клиента. Многие программы осуществляют реверсивные lookups IDENT. Эти программы уязвимы к атакам, когда сервер присылает некорректный отклик. |

| 2001902 | IDENT scan. |

| 2001903 | IDENT suspicious ID. |

| 2001904 | IDENT version. |

| 2001905 | IDENT newline. |

| 2002001 | SNMP Corrupt. |

| 2002002 |

| 2002003 | SNMP backdoor. Атакер пытается использовать известную "потайную дверь" сетевого оборудования. Однако, многие приборы имеют пароли для "потайной двери", которые могут использоваться для обхода нормальных проверок, предусмотренных нормальной системой обеспечения безопасности. Скрытые и недокументированные строки community имеются во многих субагентах SNMP, которые могут позволить атакерам поменять важные системные параметры. Удаленные атакеры могут убить любой процесс, модифицировать маршруты, или заблокировать сетевые интерфейсы. Важно то, что атакер может выполнить апосредовано произвольные команды, требующие привилегий суперюзера. |

| 2002004 | SNMP discovery broadcast. Атакер посылает команду SNMP GET по широковещательному адресу. Это может быть попыткой определить, какие системы поддерживают различные возможности SNMP. Это часто дает полную информацию об управляемом приборе, и иногда может предоставить полный контроль над прибором. В то же время, SNMP крайне небезопасный протокол, с легко угадываемым паролем. В результате, он является популярным протоколом для хакеров. |

| 2002005 | SNMP sysName overflow. |

| 2002006 | SNMP WINS deletion. Совершена попытка стереть записи WINS через интерфейс SNMP сервера. Это может быть попытка реализовать Denial-of-Service (DoS) или просканировать систему безопасности. Клиенты Windows контактируют с системой WINS для того, чтобы найти серверы. Многие системы уязвимы для атак при помощи SNMP-команд, посланных серверу для того, чтобы стереть записи. Это не взламывает сервер, но после стирания записи в базе данных, клиенты и серверые смогут более найти друг друга. Однако этот отказ обслуживания (DoS) может предварять другие атаки. Это может быть частью широко диапазонного сканирования с целью поиска слабых точек в сети. Эта атака может быть против систем, где нет работающих SNMP или WINS. |

| 2002007 | SNMP SET sysContact. Совершена попытка удаленно установить поле sysContact через SNMP. Это вероятно сканирование уязвимых мест вашей системы. Группа SNMP "system" используется всеми MIB. Она часто сканируется хакерами при предварительной разведке. Одним из способов сканирования является выполнение команд SET для поля "sysContact" для того, чтобы просмотреть, реагирует ли какая-либо система. Такие SET часто используют для взлома хорошо известные пароли/communities. |

| 2002008 | SNMP lanmanger enumeration. |

| 2002009 | SNMP TFTP retrieval. |

| 2002010 | SNMP hangup. Совершена попытка подвесить пользователя коммутируемой телефонной сети с помощью протокола SNMP. Некоторые типы сетевого оборудования (Ascend, Livingston, Cisco, etc.) могут допускать такое подвешивание пользователей. Это может быть обычным отказом обслуживания (DoS) в chat-комнатах и при играх в реальном времени. Один участник в chat-комнате может не любить другого. Он может взять IP-адрес жертвы, затем осуществлять поиск, пока не найдут прибор доступа, через который подключен клиент телефонной сети. |

| 2002011 | SNMP disable authen-traps. Совершена попытка заблокировать трэпы неудач SNMP-аутентификации, возможно с целью замаскировать активность хакера. Если строка community некорректна, прибор может послать на консоль управления трэп "authentication-failure". Эти строки community не управляют доступом всего SNMP-агента MIB. Вместо этого, они управляют "видами" MIB: различные строки community могут позволять управление различными частями MIB. Предположим сценарий, где атакер желает взломать строку community, отвечающую за секцию MIB поставщика. Это включает множество (возможно миллионы) попыток выяснить правильный пароль. Следовательно, чтобы избежать оповещений об атаке, нападающий должен заблокировать трэпы, которые могут поступить на консоль. |

| 2002012 |

SNMP snmpdx attack. Совершена попытка заменить Sun Solstice Extension Agent, используя SNMP. Это может быть попытка вскрыть систему. Sun Solaris 2.6 поставляется со встроенной SNMP. В этот пакет входит возможность "extension agents": агенты, которые подключены к первичному SNMP-агенту для управления другими частями системы. Следует просмотреть log-book b jndtnbnm на вопросы:

| 2002013 | SNMP 3Com communities. Совершена попытка прочесть строку community/пароля устройства 3Com с помощью SNMP. Это может быть попыткой проникновения в систему. Многие старые версии оборудования 3Com содержат дефекты, которые делают строку community/пароля общедоступной. Атакер, чтобы получить пароли, может прочесть специфические таблицы, используя строку community+"public". После этого атакер получает полный контроль над прибором. Такого рода атаки возможны для хабов 3Com SuperStack II версий ранее 2.12, карт HiPer Arc, с кодами выпуска ранее 4.1.59. |

| 2002014 | SNMP dialup username. |

| 2002015 | SNMP dialup phone number. |

| 2002016 | SNMP scanner. |

| 2002017 | SNMP passwd. |

| 2002018 | SNMP community long. |

| 2002019 | SNMP echo bounce. Обнаружен пакет UDP путешествующий между портами SNMP и ECHO. Техника, которая иногда используется, заключается в том, что пакеты SNMP посылаются службе ECHO промежуточной системы. IP-адрес отправителя фальсифицируется так, чтобы ECHO посылалось службе SNMP атакуемой системы. Атакуемый объект доверяет промежуточной системе и поэтому принимает пакет. |

| 2002020 | SNMP HP Route Metachar. |

| 2002101 | rlogin -froot backdoor. |

| 2002102 | rlogin login name overflow. |

| 2002103 | rlogin password overflow. |

| 2002104 | rlogin TERM overflow. |

| 2002105 | Rlogin login name well known. |

| 2002201 | Melissa virus. |

| 2002202 | Papa virus. |

| 2002203 | PICTURE.EXE virus. |

| 2002204 | W97M.Marker.a virus. |

| 2002205 | ExploreZip worm. |

| 2002206 | Keystrokes monitored. |

| 2002207 | PrettyPark worm. |

| 2002208 |

| 2002209 | Worm extensions. |

| 2002210 | Worm address. |

| 2002301 | Duplicate IP address. |

| 2002401 | NNTP name overflow. |

| 2002402 | NNTP pipe seen. |

| 2002403 | NNTP Message-ID too long. |

| 2002500 | Suspicious URL. |

| 2002501 | bat URL type. |

| 2002502 | cmd URL type. |

| 2002503 | CGI aglimpse. Совершена попытка исполнить программу aglimpse, которая имеет известные уязвимости. Атакер сканирует web-сервер системы и ищет потенциальные уязвимости в секции web-сервера "dynamic content generation" (динамическая генерация содержимого). Эта утилита web-сервера исполняет отдельную программу для генерации web-страниц, когда пользователи осуществляют доступ к сайту. Существует сотни таких программ, которые содержат ошибки в сфере безопасности. В данном примере, хакер просматривает web-сервер и ищет одну из таких программ. Большая часть того, что вы читали в новостях о хакерских "штучках", является описанием слабостей таких программ и повреждений web-сайта. Особенно много информации можно найти о слабостях cgi-bin. Если скрипт виден внешнему миру, вам следует удалить его из данного каталога. Следует также удалить все динамическое содержимое, которое не является абсолютно необходимым для работы web-сайта. Выполните двойную проверку скриптов, которые вы действительно используете, на предмет наличия в них брешей уязвимости. Данная атака является стандартной, использующей метасимвольный CGI на PER. Программа PERL передает "поврежденный" ввод пользователя непосредственно в интерпретатору shell. |

| 2002504 | CGI AnyForm2. Совершена попытка исполнить программу anyform2, которая имеет известную уязвимость. Программа AnyForm cgi-bin содержит уязвимость, которая позволяет удаленному атакеру исполнять программы Web-сервера. Атакер сканирует web-сервер системы и ищет потенциальные уязвимости в секции web-сервера "dynamic content generation" (динамическая генерация содержимого). Эта утилита web-сервера исполняет отдельную программу для генерации web-страниц, когда пользователи осуществляют доступ к сайту. Существует сотни таких программ, которые содержат ошибки в сфере безопасности. В данном примере, хакер просматривает web-сервер и ищет одну из таких программ. |

| 2002505 | CGI bash. Совершена попытка исполнить скрипт bash, который в случае успеха, позволит хакеру получить доступ к серверу. Это программа shell, которая может исполнять произвольные операции на сервере. Если она была случайно помещена в удаленно доступный каталог, и, если вы обнаружили, что какие-то параметры системы стали доступны хакеру, считайте свою систему скомпрометированной. Вы должны немедленно удалить эту программу из данного каталога, проверить систему на наличие троянских коней и проконтролировать, не изменялась ли ее конфигурация. |

| 2002506 | CGI campas. Совершена попытка исполнить campas, которая имеет известную уязвимость. Это известный скрипт, поставляемый с оригинальными web-серверами NCSA. Он оказался весьма популярным среди хакеров (вместе с phf), но в настоящее время его важность незначительна. Эта точка уязвимости позволяет удаленному атакеру исполнять команды на ЭВМ Web-сервера, как если бы он работал на самой машине, где размещен httpd. Эта уязвимость разрешает доступ хакеру к файлам web-сервера. При определенных конфигурациях web-сервера возможно получение хакером административного доступа к ЭВМ. |

| 2002507 | CGI convert.bas. |

| 2002508 | CGI csh. |

| 2002509 | CGI faxsurvey. |

| 2002510 | CGI finger. Произведена попытка исполнить программу finger, который может позволить хакеру неавторизованный доступ к серверу. Атакер сканирует web-сервер системы и ищет потенциальные точки уязвимости в секции "dynamic content generation". Эта утилита web-сервера исполняет отдельную программу для генерации web-страниц, когда пользователь получает доступ к сайту. Существуют сотни таких программ, которые имею окна уязвимости. в данном примере, хакер просматривает web-сервер и ищет одну из таких уязвимых программ. Дополнительную информацию можно найти в cgi-bin exploits. Если этот скрипт виден внешнему миру, его следует удалить из данного каталога. Следует удалить также все динамические данные, которые совершенно необходимы для работы web-сайта. |

| 2002511 | CGI formmail. |

| 2002512 | CGI formmail.pl. |

| 2002513 | CGI glimpse. Попытка исполнения программы glimpse, которая известна своими уязвимостями. Эти уязвимости позволяют атакеру исполнять команды на ЭВМ Web-сервера во время работы процесса пользователя в httpd. В зависимости от конфигурации web-сервер, это может позволить атакеру получит root или административный доступ к ЭВМ. В любом случае, атакер сможет изменить содержимое web-сайта. |

| 2002514 | CGI guestbook.cgi. |

| 2002515 | CGI guestbook.pl. |

| 2002516 | CGI handler. Попытка исполнения CGI-хандлера, который обладает известными слабостями Эта CGI-программа является частью "Outbox Environment" в системах SGI IRIX. Программа может использоваться для выполнения любой команды на web-сервере. Для того, чтобы реализовать это, используйте программу Telnet следующим образом: telnet www.example.com 80 GET /cgi-bin/handler/useless_shit;cat /etc/passwd|?data=Download HTTP/1.0 Используйте символ TAB, чтобы ввести пробел в пределах команды. |

| 2002517 | CGI htmlscript. |

| 2002518 | CGI info2www. |

| 2002519 | CGI machineinfo. |

| 2002520 | CGI nph-test-cgi. |

| 2002521 | CGI perl. Произведена попытка исполнить perl-скрипт, который позволит хакеру неавторизованный доступ к серверу. Это программа shell, которая может выполнить произвольные операции на сервере. Если эта программа случайно помещена в удаленно доступный каталог, и, если выявлена модификация некоторого системного параметра, можете считать свою систему скомпрометированной. Вам следует немедленно удалить программу из ее каталога и поместить в более подходящее место, проверьте вашу систему на наличие троянских коней, а также проконтролируйте конфигурацию на предмет возможных модификаций. |

| 2002522 | CGI perl.exe. Произведена попытка исполнить perl.exe, которая позволит хакеру неавторизованный доступ к серверу. Это программа shell, которая может выполнить произвольные операции на сервере. Если эта программа случайно помещена в удаленно доступный каталог, и, если выявлена модификация некоторого системного параметра, можете считать свою систему скомпрометированной. Вам следует немедленно удалить программу из ее каталога и поместить в более подходящее место, проверьте вашу систему на наличие троянских коней, а также проконтролируйте конфигурацию на предмет возможных модификаций. |

| 2002523 | CGI pfdispaly.cgi. |

| 2002524 | CGI phf. |

| 2002525 | CGI rguest.exe. |

| 2002526 | CGI wguest.exe. |

| 2002527 | CGI rksh. |

| 2002528 | CGI sh. |

| 2002529 | CGI tcsh. |

| 2002530 | CGI test-cgi.tcl. |

| 2002531 | CGI test-cgi. |

| 2002532 | CGI view-source. |

| 2002533 | CGI webdist.cgi. |

| 2002534 | CGI webgais. |

| 2002535 | CGI websendmail. |

| 2002536 | CGI win-c-sample.exe. |

| 2002537 | CGI wwwboard.pl. |

| 2002538 | CGI uploader.exe. |

| 2002539 | CGI mlog.html. |

| 2002540 | CGI mylog.html. |

| 2002541 | CGI snork.bat. |

| 2002542 | CGI newdsn.exe. |

| 2002543 | FrontPage service.pwd. |

| 2002544 | .bash_history URL. |

| 2002545 | .url URL type. |

| 2002546 | .lnk URL type. |

| 2002547 | WebStore admin URL. |

| 2002548 | Shopping cart order URL. |

| 2002549 | Order Form V1.2 data URL. |

| 2002550 | Order Form data URL. |

| 2002551 | EZMall data URL. |

| 2002552 | QuikStore configuration URL. |

| 2002553 | SoftCart password URL. |

| 2002554 | Cold Fusion Sample URL. |

| 2002555 | favicon.ico bad format. |

| 2002556 | Site Server sample URL. |

| 2002557 | IIS sample URL. |

| 2002558 | IIS password change. |

| 2002559 | IIS malformed .HTR request. |

| 2002560 | IIS data service query. |

| 2002561 | .htaccess URL. |

| 2002562 | passwd.txt URL. |

| 2002563 | NT system backup URL. |

| 2002564 | CGI imagemap.exe. |

| 2002565 | adpassword.txt URL. |

| 2002566 | CGI whois suspicious field. |

| 2002567 | Cold Fusion cache URL. |

| 2002568 | IIS malformed HTW request. |

| 2002569 | CGI finger.cgi. |

| 2002570 | WebSpeed admin URL. |

| 2002571 | UBB suspicious posting. |

| 2002572 | SubSeven ICQ pager URL. |

| 2002573 | Oracle batch file URL. |

| 2002574 | sojourn.cgi argument contains %20. |

| 2002575 | Index Server null.htw exploit. |

| 2002576 | FrontPage extension backdoor URL. Прислан "подозрительный" URL. Библиотека dvwssr.dll, встроенная в расширения FrontPage 98 для IIS, включает в себя ключ шифрования "Netscape engineers are weenies!". Этот ключ может быть использован для маскирования имени запрошенного файла, который затем передается в качестве аргумента в dvwssr.dll URL. Любой, кто имеет привилегии доступа к web-серверу ЭВМ мишени может загрузить любую Web-страницу, включая файлы текстов программ ASP. Используя файл dvwsrr.dll можно также переполнить буфер. Успешная атака может позволить исполнение на сервере удаленной программы. |

| 2002577 | FrontPage htimage.exe URL. |

| 2002578 | InfoSearch CGI exploit. |

| 2002579 | Cart32 Clientlist URL. |

| 2002580 | Cart32 ChangeAdminPassword URL. |

| 2002581 | Listserv CGI exploit. |

| 2002582 | Calendar CGI exploit. Подозрительный URL. Конфигурационный параметр содержит мета-символы, которые вероятно означают, что атакер пытается использовать слабости в некоторых версиях CGI-скрипта. В случае успеха, он сможет выполнить произвольную команду на сервере. |

| 2002583 | Rockliffe CGI exploit. |

| 2002584 | RealServer Denial-of-service URL. |

| 2002585 | Java Admin Servlet backdoor URL. Административный модуль Java Web Server допускает компиляцию и исполнение программы Java server с помощью специального URL. Если атакеру удалось загрузить свой собственный Java-код на сервере, он может тогда скомпилировать и исполнить этот код и получить контроль над серверной системой. |

| 2002586 | DOS DoS URL. |

| 2002587 | Auction Weaver CGI exploit. |

| 2002589 | CGI jj exploit. |

| 2002590 | classifieds.cgi. |

| 2002591 | BNBSurvey survey.cgi. |

| 2002592 | YaBB exploit. |

| 2002593 | Webplus CGI exploit. |

| 2002594 | Squid cachemgr.cgi. |

| 2002595 | IIS system32 command. |

| 2002596 | Webevent admin. |

| 2002597 | Unify UploadServlet. |

| 2002598 | Thinking Arts directory traversal. |

| 2002599 | Lotus Domino directory traversal. |

| 2002600 | Commerce.cgi directory traversal. |

| 2002601 | CGI mailnews suspicious field. |

| 2002602 | FrontPage Publishing DoS. |

| 2002603 | way-board cgi file access. |

| 2002604 | roads cgi file access. |

| 2002605 | Hack-a-tack ICQ pager URL. |

| 2002606 | Bionet ICQ pager URL. |

| 2002607 | IIS .printer overflow. |

| 2002608 | ISAPI index extension overflow. |

| 2002609 | Y3K ICQ pager URL. |

| 2002610 | HTTP Pfdisplay Execute. |

| 2002611 | HTTP Pfdisplay Read. |

| 2002701 | SMB passwd file. |

| 2002702 | SMB sam file. |

| 2002703 | SMB winreg file. |

| 2002704 | SMB pwl file type. |

| 2002705 | SMB win.ini file. |

| 2002706 | Startup file access. |

| 2002707 | SMB autoexec.bat file access. |

| 2002710 | SMB RICHED20.DLL access. |

| 2002801 |

MS rpc dump. Атакер пытается сканировать вашу систему для услуг RPC/DCOM. Возможно он ищет слабости в системе доступа. Была попытка загрузки списка всех услуг RCP/DCOM. Это специальная команда, которая может быть послана к "RPC End-Point Mapper" работающему с port 135. Эта атака не направлена непосредственно на вторжение. Она является частью (разведывательного этапа)

| 2002802 | MS share dump. |

| 2002803 | MS domain dump. |

| 2002804 | MS name lookup. |

| 2002805 | MS security ID lookup. |

| 2002806 | Malformed LSA request. |

| 2002807 | RFPoison attack. |

| 2002808 | LsaLookup Denial of Service. |

| 2002901 | PPTP malformed. |

| 2002902 | IGMP fragments. |

| 2002903 | SNTP malformed. |

| 2002904 | XDMCP gdm exploit. |

| 2002905 | VNC no authentication. |

| 2002906 | VCF attachment overflow. |

| 2002907 | SNTP overflow. |

| 2002908 | Quake Exploit. |

| 2002911 | RADIUS User Overflow. |

| 2002912 | RADIUS Pass Overflow. |

| 2003001 | HTTP port probe. |

| 2003002 | POP3 port probe. |

| 2003003 | SMTP port probe. |

| 2003004 | FTP port probe. |

| 2003005 | IMAP4 port probe. |

| 2003006 | TELNET port probe. |

| 2003007 | FINGER port probe. |

| 2003008 | RLOGIN port probe. |

| 2003009 | NetBIOS port probe. |

| 2003010 | NNTP port probe. |

| 2003011 | DNS TCP port robe. |

| 2003012 | PCANYWHERE port probe. |

| 2003013 | SQL port probe. |

| 2003014 | MSRPC TCP port probe. |

| 2003015 | XWINDOWS port probe. Возможно хакер просканировал вашу систему, чтобы проверить, доступно ли XWINDOWS. Иногда это делается в ходе подготовки будущей атаки, или иногда это делается с целью выяснения, уязвима ли ваша система. |

| 2003016 | RPC TCP port probe. |

| 2003017 |

SOCKS port probe. Кто-то сканирует вашу систему, чтобы проверить, не работает ли там SOCKS. Это означает, что хакер хочет устроить переадресацию трафика через вашу систему на какой-то другой сетевой объект. Это может быть также chat-сервер, который пытается определить, не пробует ли кто-то использовать вашу систему для переадресации. SOCKS представляет собой систему, которая позволяет нескольким машинам работать через общее Интернет соединение. Многие приложения поддерживают SOCKS. Типичным продуктом является WinGate. WinGate инсталлируется на ЭВМ, которая имеет реальное Интернет соединение. Все другие машины в пределах данной области подключаются к Интернет через эту ЭВМ. Проблема с SOCKS и продуктами типа WinGate заключается в том, что они не делают различия между отправителем и получателем, что облегчает удаленным машинам из Интернет получить доступ к внутренним ЭВМ. Что важно, это может позволить хакеру получить доступ к другим машинам через вашу систему. При этом хакер маскирует свое истинное положение в сети. Атака против жертвы выглядит так, как если бы она была предпринята со стороны вашей машины. Этот вид атаки на первом этапе выглядит как сканирование. При использовании SOCKs систему следует конфигурировать так, чтобы заблокировать посторонний доступ. Хакер рассчитывает на вашу ошибку при конфигурации.

| 2003018 | PPTP port probe. |

| 2003019 | IRC port probe. |

| 2003020 | IDENT port probe. |

| 2003021 | Linux conf port probe. |

| 2003022 | LPR port probe. |

| 2003101 | TCP trojan horse probe. |

| 2003102 | TCP port probe. Кто-то пытался получить доступ к вашей машине, но не смог. Это довольно распространенный вид атаки. Типовой хакер сканирует миллионы ЭВМ, не обольщайтесь вы не являетесь главным объектом интересов хакеров, но и расслабляться пожалуй не следует. |

| 2003103 | Netbus probe. Кто-то попрововал получить доступ к вашей ЭВМ с помощью "NetBus Trojan Horse" и потерпел неудачу. Хакер ищет ЭВМ, скомпрометированную посредством этой программы. Раз вы не скомпрометированы, хакер потерпел неудачу. Программа Trojan рассылается клиентам в надежде, что какой-то легкомысленный человек ее запустит. Задача такой программы похитить пароль, установить вирус, или переформатировать ваш диск. Специальную популярную группу образуют троянские кони, обеспечивающие удаленный доступ к вашей машине. Такие программы хакер пытается прислать по почте, через chat или новости, при этом хакер может не знать, где в Интернет находится ваша ЭВМ (он не знает, кто читает новости, да и по почте он рассылает эту гадость по тысячам адресов). Хакер знает только, кто является вашим провайдером, и вынужден сканировать всех клиентов данного ISP. При таком сканировании хакера устроит ситуация, когда вы получили данного троянского коня от другого атакера. |

| 2003104 | Proxy port probe. Атакер сканирует вашу систему с целью обнаружения прокси-сервера. Затем атакер может воспользоваться вашим прокси-сервером для анонимного просмотра Internet. В настоящее время сканирование TCP-портов 3128,8000 или 8080 рассматривается как обращение к прокси. |

| 2003105 | SubSeven port probe. |

| 2003106 | T0rn port probe. |

| 2003201 | SECURITY/SAM reg hack. Была предпринята попытка доступа к ключу registry под HKLM/SECURITY/SAM. Под этим ключом зарегистрированы имена и пароли пользователей. Хотя пароли зашифрованы, они могут быть проанализированы off-line и выяснены путем грубого перебора. |

| 2003202 | RUN reg hack. Была предпринята попытка записи в ключи registry, которые управляют программой при загрузке системы или когда в систему входит новый пользователь. Такими ключами являются HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/Run HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/RunOnce HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/RunOnceEx HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/RunServices HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/RunServicesOnce HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/RunServicesEx Если имела места попытка записи в один из этих ключей, это может быть попыткой продвинуть Trojan Horse. |

| 2003203 | RDS reg hack. Была предпринята серьезная попытка скомпрометировать систему или легальная сетевая платформа осуществляет удаленное конфигурирование системы. Осуществлена попытка удаленной записи ключей registry HKLM\SOFTWARE\Microsoft\DataFactory\HandlerInfo или HKLM\SOFTWARE\Microsoft\Jet\3.5\Engines\SandboxMode. Эти ключи ограничивают удаленный доступ к определенным базам данных в системе Windows. Атакер может попытаться установить свои значения для этих объектов registry, так что неавторизованный удаленный доступ может быть осуществлен позднее через точку уязвимости RDO exploit. По умолчанию, эти ключи могут быть переписаны кем угодно. Разрешения должны быть изменены так, что только администратор мог их менять. |

| 2003204 | Index Server reg hack. Была предпринята попытка удаленного доступа к записям Index Server's registry. Сделана попытка доступа к ключу registry Remove remote access в HKLM\SYSTEM\CurrentControlSet\Control\SecurePipeServers\Winreg\AllowedPaths |

| 2003205 | NT RASMAN Privilege Escalation attempt. Была предпринята попытка удаленного доступа к троянскому коню RAS manager. Сделана попытка доступа к ключу registry HKLM\SYSTEM\CurrentControlSet\Services\RASMan, который удаленно изменяет программу путем изменения сервера, при следующем запуске ЭВМ, будет исполнена специфицированная программа. |

| 2003206 | LSA Secrets attempt. Была предпринята попытка удаленного доступа к "Local System Authority" через вызов registry. Атакер получает удаленный доступ к информации о секретных пароля хremotely. Эти пароли хранятся в зашифрованном виде в registry. |

| 2003207 | AeDebug reg hack. |

| 2003208 | IMail privilege escalation attempt. |

| 2003209 | SQL Exec Passwd. Была предпринята попытка сканирования записей SQLExecutive registry. Происходит подозрительное чтение записей registry из SQL-сервера. Иногда пароли записываются в registry, что делает систему уязвимой. |

| 2003301 | AOL Instant Messenger overflow. |

| 2003302 | AOL w00w00 attack. |

| 2003401 | SNMP port probe. |

| 2003402 | RPC UDP port probe. |

| 2003403 | NFS port probe. |

| 2003404 | TFTP port probe. |

| 2003405 | MSRPC UDP port probe. |

| 2003406 | UDP ECHO port probe. |

| 2003407 | CHARGEN port probe. |

| 2003408 | QOTD port probe. |

| 2003409 | DNS UDP port probe. |

| 2003410 | MSDNS port probe. |

| 2003411 | NFS-LOCKD port probe. |

| 2003412 | Norton Antivirus port probe. |

| 2003501 | UDP Trojan Horse probe. |

| 2003502 | UDP port probe. |

| 2003601 | FTP passwd file. |

| 2003602 | FTP sam file. |

| 2003604 | FTP pwl file type. |

| 2003605 | FTP win.ini file. |

| 2003606 | FTP Host File. |

| 2003701 | TFTP passwd file. |

| 2003702 | TFTP sam file. |

| 2003704 | TFTP pwl file type. |

| 2003705 | TFTP win.ini file. |

| 2003706 | TFTP Host File. |

| 2003707 | TFTP Alcatel files. |

| 2003801 | HTTP GET passwd file. Была предпринята подозрительная попытка доступа к файлу. Сделана попытка доступа к файлу passwd, который содержит зашифрованные Unix-пароли. Атакер может после этого использовать общедоступные программные средства для вскрытия паролей, содержащихся в этом файле. |

| 2003802 | HTTP GET sam file. |

| 2003804 | HTTP GET pwl file type. |

| 2003806 | HTTP GET AltaVista password. |

| 2003901 | HTTP POST passwd file. |

| 2003902 | HTTP POST sam file. |

| 2003904 | HTTP POST pwl file type. |

| 2003905 | HTTP POST win.ini file. Была предпринята попытка удаленного доступа к системному файлу WIN.INI посредством Web-формы. Эта попытка может быть сопряжена с намерением реконфигурировать систему, чтобы реконфигурированная система при последующем запуске загрузила троянского коня. |

| 2004001 |

SOCKS connect. Кто-то подключился через вашу систему, используя протокол SOCKS. Это может быть хакер, который хочет переадресовать трафик через вашу систему на другие ЭВМ, а также сервер chat, пытающийся определить, не пробует ли кто-то проскочить через вашу систему чтобы работать анонимно на "халяву". SOCKS представляет собой систему, которая позволяет нескольким машинам работать через общее Интернет соединение. Многие приложения поддерживают SOCKS. Типичным продуктом является WinGate. WinGate инсталлируется на ЭВМ, которая имеет реальное Интернет соединение. Все другие машины в пределах данной области подключаются к Интернет через эту ЭВМ. Проблема с SOCKS и продуктами типа WinGate заключается в том, что они не делают различия между отправителем и получателем, что облегчает удаленным машинам из Интернет получить доступ ко внутренним ЭВМ. Что важно, это может позволить хакеру получить доступ к другим машинам через вашу систему. При этом хакер маскирует свое истинное положение в сети. Атака против жертвы выглядит так, как если бы она была предпринята со стороны вашей машины. Этот вид атаки на первом этапе выглядит как сканирование. При использовании SOCKs систему следует конфигурировать так, чтобы заблокировать посторонний доступ. Хакер рассчитывает на вашу ошибку при конфигурации. Ваша внутренняя сеть должна использовать IP-адреса, которые никогда не появляются в Internet. Такими адресами обычно являются "192.168.x.x", "172.16.x.x" или "10.x.x.x".

| 2004002 | SOCKS over SOCKS. Кто- то подключился через вашу систему, используя протокол SOCKS. то может быть хакер, который хочет переадресовать трафик через вашу систему на другие ЭВМ. В этом случае, трафик оказывается инкапсулированным в SOCKS, это означает, что атакер вероятно намерен использовать вашу систему для переадресации к другой системе SOCKS. SOCKS представляет собой систему, которая позволяет нескольким машинам работать через общее Интернет соединение. Многие приложения поддерживают SOCKS. Типичным продуктом является WinGate. WinGate инсталлируется на ЭВМ, которая имеет реальное Интернет соединение. Все другие машины в пределах данной области подключаются к Интернет через эту ЭВМ. Проблема с SOCKS и продуктами типа WinGate заключается в том, что они не делают различия между отправителем и получателем, что облегчает удаленным машинам из Интернет получить доступ ко внутренним ЭВМ. Что важно, это может позволить хакеру получить доступ к другим машинам через вашу систему. При этом хакер маскирует свое истинное положение в сети. Атака против жертвы выглядит так, как если бы она была предпринята со стороны вашей машины. |

| 2004101 | Java contains Brown Orifice attack. |

| 2004201 | HTTP Cross site scripting. |

| 2004301 | DHCP Domain Metachar. |

| 2004302 | BOOTP File Overflow. |

| 2004303 | UPNP NOTIFY overflow. |

| 2004401 | SubSeven email. |

| 2004402 | Bionet email. Программа троянского коня Bionet имеет возможность посылать оповещения через e-mail, когда система, содержащая троянского коня, загружается. Это позволяет хакеру знать, что Bionet работает, и ваша система может быть компрометирована хакером. Судя по всему ваша система скомпрометирована. Вам следует использовать антивирусную программу, чтобы немедленно удалить троянского коня Bionet из вашей системы. |

| 2004403 | Y3K email. |

| 2004501 |

HTTP GET contains xp_cmdshell. В качестве аргумента URL обнаружена строка xp_cmdshell; это обычно указывает, что предпринята попытка исполнить команду shell для атакера исполнять на сервере команды shell.

| 2004502 | HTTP POST contains xp_cmdshell. В данных, передаваемых Web-сайту, обнаружена строка xp_cmdshell. Это обычно указывает, что предпринята попытка выполнить команду shell на SQL-сервере. Если SQL-сервер некорректно сконфигурирован, имеется возможность для атакера выполнять на сервере команды shell. |

| 2004601 | Code Red I. |

| 2004602 | Code Red II. |

| 2004603 | Code Red II+. |

| 2009100 | DNS crack successful. |

| 2009201 | ISS Scan. |

| 2009202 | CyberCop Scan. |

| 2009203 | Nessus Scan. |

| 2009204 | Satan Scan. |

| 2009205 | Saint Scan. |

| 2009206 | Cerebus Scan. |

| 2009207 | Retina Scan. |

| 2010000-2010999 | User-specified filename. |

| 2011000-2011999 | User-specified URL. |

| 2012000-2012999 | User-specified email recipient. |

| 2013000-2013999 | User-specified email pattern. |

| 2014000-2014999 | User-specified MIME-attached filename. |

| 2015000-2015999 | User-specified TCP probe port. |

| 2016000-2016999 | User-specified UDP probe port. |

| 2017000-2017999 | User-specified registry key. |

| 2018000-2018999 | User-specified TCP trojan response. |

| 2019000-2019999 | User-specified IRC channel name. |

| 2020000-2020999 | User-specified Java pattern. |

| 2900001 | Application Terminated. |

| 2900002 | Application Added. |

| 2900003 | Application Communication Blocked. |

| Config | Configuration parameters. |